Актуальні теми

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Це розширення є фальшивим і, ймовірно, дуже шкідливим - завжди перевіряйте _хто_ його опублікував (Microsoft, коли провенанс для розширень??). Якщо ви встановили розширення, негайно відключіться від Інтернету, перемістіть усі активи гарячого гаманця на цьому пристрої в безпечний апаратний гаманець і відкрийте квиток з нами за адресою SEAL 911.

9 серп. 2025 р.

Чи існує шкідливе розширення solidity VSCode? Схоже, версія від 'juan-blanco' має більше завантажень/кращих відгуків, незважаючи на те, що вона нова. Версія від 'juanblanco' має погані відгуки, меншу кількість завантажень, але довшу історію. Новіша версія НЕ ПРАЦЮВАЛА, тому я шукав далі. 🧵

Зробив тут швидке глибоке занурення

9 серп. 2025 р.

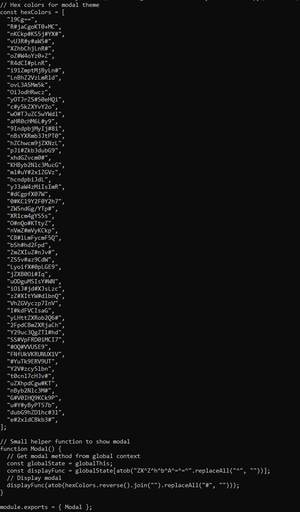

Отже, шкідлива частина знаходиться у файлі 'modal.js'; ТЛ; ДР полягає в наступному. Застосовуване заплутування буває:

- Масив 'hexColors' містить фрагменти Base64 з додаванням '#'

- Перевернуто, об'єднано, позбавлено '#', декодовано Base64

- Розшифрований код, виконаний за допомогою прихованого 'eval' ('ZXZhbA==')

Поведінка така:

- Націлений лише на Windows ('win32') і macOS ('darwin')

- Відключає перевірку сертифіката 'TLS' ('NODE_TLS_REJECT_UNAUTHORIZED = "0"').

- Отримує віддалений JS з:

Windows → p92nd[.]сторінок[.]dev/cj292ke.txt

macOS → p92nd[.]сторінок[.]dev/ufjm20r.txt

- Виконує отриманий код за допомогою 'eval' (довільне виконання коду)

- Використовує 'process.exit(0)' для прихованого завершення в разі помилок або порожнього корисного навантаження

Не буду поки що вдаватися в подробиці. Вживаються заходи.

35,26K

Найкращі

Рейтинг

Вибране