Trend-Themen

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Diese Erweiterung ist gefälscht und wahrscheinlich sehr bösartig - überprüfen Sie immer _wer_ sie veröffentlicht hat (Microsoft, wann gibt es eine Herkunft für Erweiterungen??). Wenn Sie die Erweiterung installiert haben, trennen Sie sofort die Internetverbindung, verschieben Sie alle Ihre Hot-Wallet-Vermögenswerte auf diesem Gerät in eine sichere Hardware-Wallet und eröffnen Sie ein Ticket bei uns unter SEAL 911.

9. Aug. 2025

Gibt es eine bösartige Solidity VSCode-Erweiterung? Es scheint, dass die Version von `juan-blanco` mehr Downloads/bessere Bewertungen hat, obwohl sie neu ist. Die Version von `juanblanco` hat schlechte Bewertungen, weniger Downloads, aber eine längere Geschichte. Die neuere Version HAT NICHT FUNKTIONIERT, also habe ich weiter gesucht. 🧵

Habe hier einen kurzen Deep-Dive gemacht

9. Aug. 2025

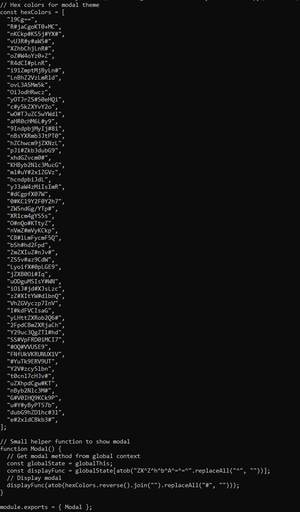

Der bösartige Teil befindet sich in der `modal.js`-Datei; TL;DR ist Folgendes. Die angewandte Obfuskation ist:

- Das `hexColors`-Array enthält Base64-Fragmente, die mit `#` gepolstert sind.

- Umgekehrt, zusammengefügt, von `#` befreit, Base64-dekodiert.

- Dekodierter Code wird über `eval` (versteckt) ausgeführt (`ZXZhbA==`).

Das Verhalten ist:

- Zielt nur auf Windows (`win32`) und macOS (`darwin`) ab.

- Deaktiviert die `TLS`-Zertifikatsüberprüfung (`NODE_TLS_REJECT_UNAUTHORIZED = "0"`).

- Ruft remote JS von:

Windows → p92nd[.]pages[.]dev/cj292ke.txt

macOS → p92nd[.]pages[.]dev/ufjm20r.txt

- Führt den abgerufenen Code über `eval` aus (willkürliche Codeausführung).

- Verwendet `process.exit(0)` für eine heimliche Beendigung bei Fehlern oder leerem Payload.

Ich werde vorerst nicht weiter ins Detail gehen. Maßnahmen werden ergriffen.

35,27K

Top

Ranking

Favoriten