Popularne tematy

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Ta wtyczka jest fałszywa i prawdopodobnie bardzo złośliwa - zawsze sprawdzaj _kto_ ją opublikował (Microsoft, kiedy pochodzenie wtyczek??). Jeśli zainstalowałeś tę wtyczkę, natychmiast odłącz się od internetu, przenieś wszystkie swoje aktywa z gorącego portfela na tym urządzeniu do bezpiecznego portfela sprzętowego i otwórz zgłoszenie u nas w SEAL 911.

9 sie 2025

Czy istnieje złośliwe rozszerzenie solidity do VSCode? Wydaje się, że wersja od `juan-blanco` ma więcej pobrań/lepsze recenzje, mimo że jest nowa. Wersja od `juanblanco` ma złe recenzje, mniej pobrań, ale dłuższą historię. Nowa wersja NIE DZIAŁAŁA, więc szukałem dalej. 🧵

Zrobiłem szybkie zanurzenie w tym temacie.

9 sie 2025

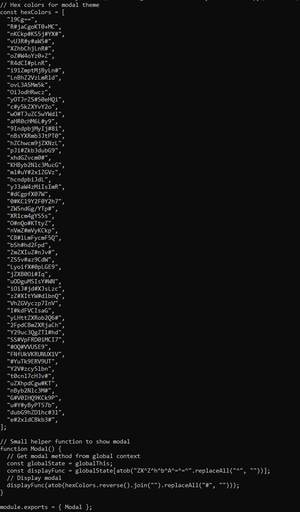

więc złośliwa część znajduje się w pliku `modal.js`; TL;DR jest następujące. Zastosowana obfuskacja to:

- tablica `hexColors` zawiera fragmenty Base64 wypełnione `#`

- Odwrócone, połączone, pozbawione `#`, zdekodowane w Base64

- Zdekodowany kod wykonywany za pomocą ukrytego `eval` (`ZXZhbA==`)

Zachowanie jest następujące:

- Celuje tylko w Windows (`win32`) i macOS (`darwin`)

- Wyłącza weryfikację certyfikatu `TLS` (`NODE_TLS_REJECT_UNAUTHORIZED = "0"`).

- Pobiera zdalny JS z:

Windows → p92nd[.]pages[.]dev/cj292ke.txt

macOS → p92nd[.]pages[.]dev/ufjm20r.txt

- Wykonuje pobrany kod za pomocą `eval` (wykonywanie dowolnego kodu)

- Używa `process.exit(0)` do cichego zakończenia w przypadku błędów lub pustego ładunku

Nie będę teraz wchodził w więcej szczegółów. Podejmowane są działania.

35,3K

Najlepsze

Ranking

Ulubione