المواضيع الرائجة

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

هذا الامتداد مزيف وربما ضار للغاية - تحقق دائما من _who_ نشره (Microsoft عند مصدر الامتدادات ؟؟). إذا قمت بتثبيت الامتداد ، فافصل الاتصال على الفور بالإنترنت ، وانقل جميع أصول محفظتك الساخنة على هذا الجهاز إلى محفظة أجهزة آمنة وافتح تذكرة معنا على SEAL 911.

9 أغسطس 2025

هل هناك امتداد صلابة ضارة VSCode؟ يبدو أن الإصدار من "juan-blanco" يحتوي على المزيد من التنزيلات / المراجعات الأفضل ، على الرغم من كونه جديدا. يحتوي الإصدار من "juanblanco" على تقييمات سيئة ، وتنزيلات أقل ، ولكن تاريخا أطول. الإصدار الأحدث لم ينجح ، لذلك نظرت إلى أبعد من ذلك. 🧵

فعلت غوصا عميقا سريعا هنا

9 أغسطس 2025

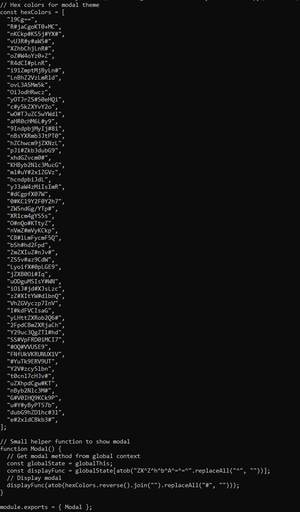

لذا فإن الجزء الضار موجود في الملف "modal.js". TL. DR هو ما يلي. التعتيم المطبق هو:

- تحتوي مصفوفة "hexColors" على أجزاء Base64 مبطنة ب "#"

- معكوس، منضم، تجريد من "#"، فك تشفير Base64

- كود فك التشفير يتم تنفيذه عبر "eval" المخفي ('ZXZhbA ==')

السلوك هو:

- يستهدف Windows ('win32') و macOS ('darwin') فقط

- تعطيل التحقق من شهادة "طبقة النقل الآمنة" ("NODE_TLS_REJECT_UNAUTHORIZED = "0"").

- يجلب JS عن بعد من:

ويندوز → ص 92 [.]الصفحات[.]تطوير / cj292ke.txt

macOS → p92nd[.]الصفحات[.]تطوير / ufjm20r.txt

- ينفذ التعليمات البرمجية التي تم جلبها عبر "eval" (تنفيذ التعليمات البرمجية التعسفية)

- يستخدم "process.exit (0)" لإنهاء التخفي على الأخطاء أو الحمولة الفارغة

لن أخوض في مزيد من التفاصيل في الوقت الحالي. يتم اتخاذ الإجراءات.

35.3K

الأفضل

المُتصدِّرة

التطبيقات المفضلة